《美洽RCE漏洞曝光:一次点击,服务器沦陷?》

美洽RCE:客户服务与安全风险的深度剖析

在当今数字化商业环境中,客户服务软件已成为企业运营的核心组件之一。美洽作为国内知名的在线客服系统,为众多企业提供了便捷的客户沟通解决方案。然而,随着其功能的不断扩展,安全风险也随之浮现,其中远程代码执行(RCE)漏洞尤为引人关注。本文将深入探讨美洽系统的技术架构、潜在风险及其对企业的深远影响。

美洽平台通过云端部署模式,集成网站聊天、微信客服、APP接口等多渠道服务,其核心优势在于实时性和可定制性。系统采用微服务架构,允许企业通过API接口深度集成内部系统,实现客户数据同步和业务流程自动化。这种高度集成化设计在提升效率的同时,也扩大了攻击面,为RCE漏洞创造了潜在条件。

远程代码执行漏洞通常发生在系统未对用户输入进行充分验证的场景中。攻击者可能通过恶意构造的聊天消息、文件上传功能或API请求,在服务器端注入并执行任意代码。2021年安全研究人员曾披露美洽某版本存在反序列化漏洞,攻击者可通过特制数据包绕过身份验证,直接控制服务器。这类漏洞不仅导致客户数据泄露,更可能成为攻击企业内网的跳板。

从技术层面分析,美洽系统的风险点主要集中在三个维度:首先是自定义插件机制,企业开发的功能模块若未经过严格安全审计,可能引入第三方漏洞链;其次是文件处理模块,支持图片、文档等多种格式的上传功能,容易成为恶意代码的载体;最后是管理员接口的访问控制,过于宽松的权限管理可能让攻击者获得系统级操作权限。

对于使用美洽的企业而言,RCE漏洞意味着多重威胁。最直接的是敏感数据泄露风险,包括客户个人信息、交易记录乃至商业机密。更严重的是,攻击者可能以客服系统为据点,横向渗透至企业财务系统、数据库服务器等核心资产。某零售企业曾因客服系统漏洞导致百万级用户数据在暗网流通,品牌声誉遭受毁灭性打击。

值得关注的是,云服务模式下的责任共担模型使安全防护复杂化。虽然美洽官方会定期发布安全补丁,但企业用户需要及时更新系统,并合理配置安全策略。2022年某金融机构因未及时更新漏洞补丁,导致攻击者通过客服接口植入挖矿程序,造成服务器资源持续耗尽,业务中断超过72小时。

构建纵深防御体系需要多方协同。美洽作为服务提供商,应当建立漏洞赏金计划,鼓励白帽黑客提前发现安全隐患;同时加强代码审计流程,在开发阶段采用威胁建模方法。企业用户则应建立第三方软件风险管理机制,定期进行渗透测试,特别关注对外接口的安全性。某互联网公司通过部署Web应用防火墙(WAF)结合行为检测系统,成功拦截了针对客服系统的自动化攻击。

随着人工智能技术在客服领域的应用深化,新的安全挑战正在显现。智能对话引擎的训练数据可能包含敏感信息,机器学习模型本身也可能遭受对抗性攻击。未来客服系统安全需要融合传统网络安全与AI安全技术,建立覆盖数据生命周期、模型训练、接口交互的全方位防护体系。

纵观行业发展,客户服务系统的安全防护已从可选项目变为必选项。欧盟《数字服务法案》和我国《网络安全法》等法规都对用户数据保护提出明确要求。企业选择客服系统时,不应仅关注功能丰富度,更需考察供应商的安全合规资质、漏洞响应机制和历史安全记录。只有将安全基因植入数字化服务的每个环节,才能在享受技术红利的同时,筑牢商业运营的防火墙。

在这个万物互联的时代,客户服务系统既是企业连接用户的桥梁,也可能成为安全防线的薄弱环节。通过持续的安全投入、严格的技术管控和全员安全意识提升,我们完全有能力在便捷服务与安全稳定之间找到最佳平衡点,让技术创新真正成为商业发展的助推器而非风险源。

总结

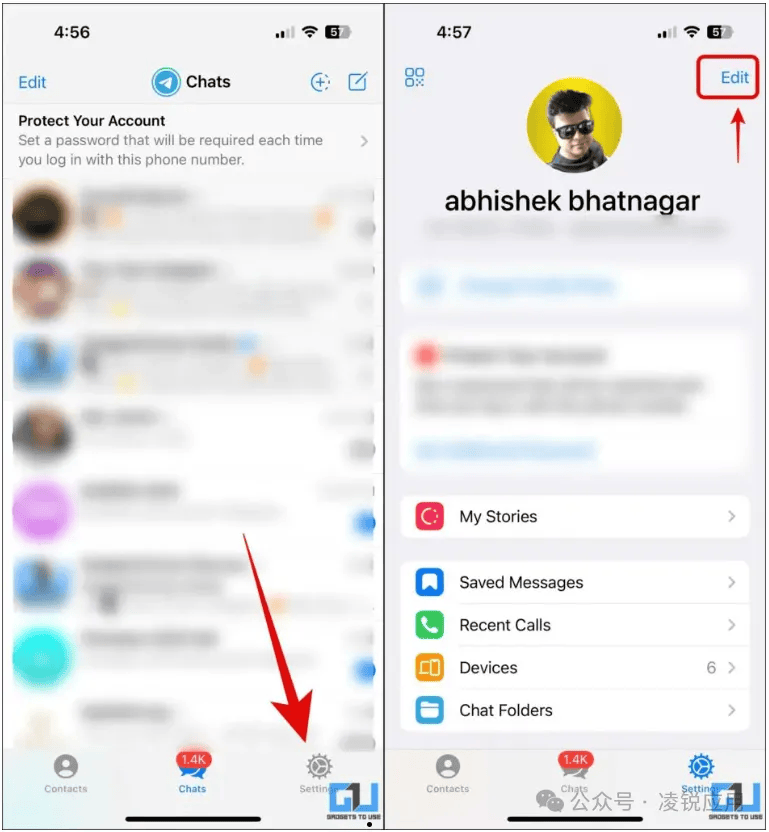

自信不美自洽美的成语是一次全面性的重大升级,无论是在功能、界面还是性能方面都有显著提升。特别是智能文件夹管理和增强型隐私保护功能,将为用户带来更加便捷和安全的通讯体验。

建议所有用户尽快更新到最新版本,以体验这些令人兴奋的新功能。美洽资讯网将持续为您带来美洽最新资讯和使用技巧,敬请关注。